Petya, een nieuwe ransomware-variant.

Het zal niemand ontgaan zijn, de afgelopen 24 uur stond in het teken van Petya, een nieuwe ransomware-variant.

Wat doet Petya?

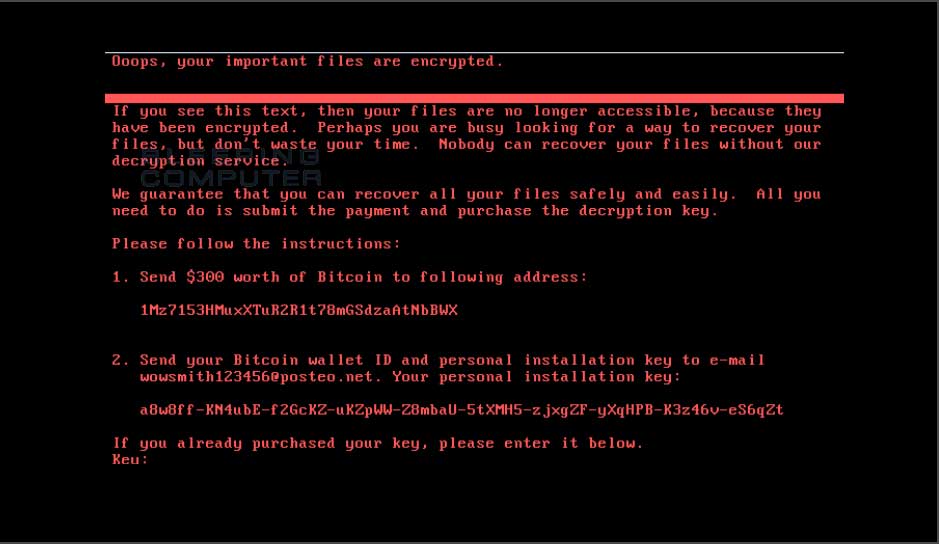

De Petya-software gijzelt computers door bestanden onleesbaar te maken. Dit doet het door al deze bestanden te versleutelen waarbij alleen de makers van Petya over de bijbehorende encryptiesleutel beschikken. In ruil voor losgeld claimen zij de bestanden weer vrij te geven.

Wat betekent dit voor mijn organisatie? Loop ik risico?

WannaCry en Petya zijn aan elkaar verwant: beiden maken gebruik van dezelfde kwetsbaarheid in Windows (http://blog.wortell.nl/ransomware-wannacry).

Hier heeft Microsoft in maart reeds een update voor uitgebracht, beter bekend als de MS17-010 Security Update. Werkplekken die van deze update zijn voorzien, zijn niet langer vatbaar voor Petya.

Hoe voorkom ik schade nú en in de toekomst?

Petya gedraagt zich anders dan Wannacry. De huidige berichten laten zien dat Petya zich vooral op werkplekken in interne netwerken richt. Er is een initiële infectie voor nodig om verdere interne verspreiding mogelijk te maken.

En ook al zijn alle werkplekken voorzien van de MS17-010 update, dan wil dat nog niet meteen zeggen dat er geen risico meer bestaat op infectie.

Daarom:

- Wees extra alert op verdachte bestanden die bijvoorbeeld per e-mail worden verstuurd.

- Voorzie alle werkplekken van de meest recente Microsoft beveiligingsupdates.

De MS17-010 update is bedoeld voor Windows Vista, 7, 8,.1 en 10.

Speciaal voor Windows XP en Windows 8 heeft Microsoft een update uitgebracht. Zie https://www.microsoft.com/en-us/download/details.aspx?id=55245 en https://www.microsoft.com/nl-nl/download/details.aspx?id=55246

Daarnaast heeft Microsoft haar beveiligingssoftware voor Windows bijgewerkt om deze nieuwe vorm van ransomware te identificeren en gebruikers te beschermen.

Het Nationaal Cyber Security Centrum heeft Nederlandse instanties, zoals ziekenhuizen en gas-, water- en lichtleveranciers geadviseerd om extra alert te zijn op verdachte bestanden die bijvoorbeeld per e-mail worden verstuurd.

Wat voor schade heeft Petya aangericht in Nederland?

Van TNT en de Rotterdamse containerhaven is bekend dat zij geraakt zijn door de aanval.

Wortell Security Helpdesk

In 9 van de 10 gevallen dringt ransomware een omgeving binnen door zichzelf te verstoppen in een e-mailbijlage. Eén geïnfecteerd mailtje klakkeloos openen is genoeg om de uitbraak te starten. Maak je gebruik van Office 365? Dan biedt Exchange Online Advanced Threat Protection (ATP) extra bescherming tegen dit soort praktijken. Bijlages worden daarmee uitgebreid getest op verdacht gedrag, alvorens de mail wordt afgeleverd bij de ontvanger. Ditzelfde wordt ook gedaan voor alle linkjes in een mail: op die manier wordt het (vanuit mail) openen van verdachte websites een halt toegeroepen.

Gebruik je OneDrive for Business? Iedere keer dat je daarin een document opslaat, wordt deze als nieuwe versie bewaard. Mochten die bestanden ooit door ransomware worden versleuteld, dan kun je dit eenvoudig zelf herstellen door een vorige versie van het document terug te zetten. Bestandsbibliotheken in SharePoint Online kunnen eveneens van dit versiebeheer worden voorzien.

Voorkomen is natuurlijk beter dan genezen. Meer weten over hoe je jouw medewerkers bewuster maakt van veiligere werkwijzen?

Onze specialisten staan klaar om deze vragen te beantwoorden.

Ze zijn bereikbaar via: 020-7505000